Die digitale Überwachungsmaschinerie: Wie Smartphones zu Spionen in unseren Taschen wurden

Es klingt wie aus einem dystopischen Roman, doch die Realität übertrifft längst jede Fiktion: Unsere Smartphones sind zu perfekten Überwachungsinstrumenten mutiert, die jeden Schritt, jeden Kontakt und jede digitale Regung minutiös protokollieren. Was einst als revolutionäre Kommunikationstechnologie gefeiert wurde, entpuppt sich zunehmend als trojanisches Pferd in unseren Hosentaschen.

Das digitale Massaker an der Privatsphäre

Chris, CEO des Sicherheitsunternehmens PRVCY, findet deutliche Worte für den Zustand unserer digitalen Privatsphäre: Es sei ein "völliges Massaker". Diese drastische Wortwahl mag zunächst übertrieben erscheinen, doch bei genauerer Betrachtung offenbart sich die erschreckende Präzision dieser Diagnose. Metadaten, Standortinformationen, Kontaktlisten – all diese Informationen würden in Millisekunden erfasst, verknüpft und zu Geld gemacht.

Die Tragweite dieser Entwicklung könne kaum überschätzt werden. Privatsphäre sei keine Luxusware für Paranoiker, sondern das Fundament persönlicher Freiheit. Ohne sie bröckele die Selbstbestimmung des Einzelnen wie morsches Mauerwerk. In einer Zeit, in der die Bundesregierung immer neue Überwachungsgesetze durchpeitscht und dabei vorgibt, uns schützen zu wollen, müsse man sich fragen: Wer schützt uns eigentlich vor unseren vermeintlichen Beschützern?

Die Anatomie eines digitalen Angriffs

Besonders perfide sei die Methodik moderner Cyberangriffe. Chris erkläre, dass Hacker stets nach demselben Muster vorgingen: Zunächst würden umfassend Daten über das Zielobjekt gesammelt. Diese Phase gleiche einer akribischen Schachpartie, bei der der Angreifer jeden Zug seines Opfers studiere und dessen digitale Gewohnheiten kartografiere.

Der eigentliche Angriff erfolge dann oft über scheinbar harmlose Kanäle: Ein manipulierter Link, eine gefälschte Support-Mail, ein präpariertes PDF-Dokument. Ein einziger unbedachter Klick genüge, und schon niste sich Schadsoftware ein, die fortan jeden Tastendruck protokolliere. Das Opfer spiele dann mit offenen Karten, während der Angreifer bereits mehrere Züge vorausplane.

Künstliche Intelligenz als Brandbeschleuniger

Was die Situation zusätzlich verschärfe, sei der Einsatz künstlicher Intelligenz. KI-gestützte Angriffe seien längst keine Zukunftsmusik mehr. Sie automatisierten Social-Engineering-Attacken, generierten täuschend echte Stimmen und erschüfen Deepfakes in Echtzeit. Chris warnt eindringlich: "Das, was in Zukunft da von AI-Hack-Attacks zum Beispiel stattfindet, darüber spricht noch gar kein Mensch."

Diese Entwicklung müsse uns alle alarmieren. Während die Politik noch über Regulierungen debattiere, hätten Kriminelle längst Fakten geschaffen. Die Geschwindigkeit, mit der KI-Modelle Milliarden von Datensätzen analysieren und psychologisch perfekte Köder auslegen könnten, übersteige jede menschliche Reaktionsfähigkeit.

Die Krypto-Wildnis als Lehrstück

Interessante Einblicke gewähre Chris auch in die Kryptowährungsbranche. Er habe die "Abzockerei" der ICO-Ära miterlebt, den berüchtigten DAO-Hack und die Flut von Meme-Coins. Seine Einschätzung falle vernichtend aus: "Das Allermeiste in der Krypto-Industrie ist wirklich ... Bullshit." Die Gier sei der maßgebliche Faktor für die Entstehung dubioser Projekte.

Diese Erfahrungen böten wichtige Lektionen für alle Anleger. Zwischen genialer Innovation und hemmungsloser Spekulation liege oft nur ein Tweet Distanz. Die Empfehlung laute daher: Tiefer schauen als das oberflächliche Kursfeuerwerk, Code prüfen, Governance-Modelle hinterfragen, Community-Strukturen analysieren.

Hardware als letztes Bollwerk

Die Lösung für das Überwachungsproblem sehe Chris in alternativen Betriebssystemen. Android und iOS seien zwar technisch ausgereift, aber genau darin liege das Problem. Sie sammelten permanent Telemetriedaten, lauschten über Sensoren und tauschten Datenpakete aus, noch bevor der Nutzer die erste App öffne. "Das Telefon braucht ein anderes Betriebssystem, weil die üblichen Geräte Überwachungsgeräte sind", betone er.

Alternative Betriebssysteme könnten diese stillen Datenkanäle kappen und jede App zwingen, explizit um Erlaubnis für Datenzugriffe zu bitten. Dies sei kein Luxus für Technik-Nerds, sondern eine Notwendigkeit für jeden, der seine digitale Souveränität bewahren wolle.

Bildung als Gegengift

PRVCY biete verschiedene Kurse an: Der "Transform-Kurs" fokussiere sich auf sichere Telefone, während der "Superior-Kurs" die Laptop-Sicherheit behandle. Zusätzlich gebe es Live-Webinare, in denen Teilnehmer direkt Fragen stellen könnten. Diese Bildungsangebote seien essentiell, denn Wissen werde zum Schild gegen digitale Angriffe.

In einer Zeit, in der die Bundesregierung lieber neue Überwachungsgesetze verabschiedet statt die digitale Mündigkeit der Bürger zu fördern, müssten wir die Initiative selbst ergreifen. Die Fähigkeit, Logs zu lesen, Firewalls zu verstehen und Open-Source-Prinzipien anzuwenden, werde zur Überlebensstrategie in der digitalen Welt.

Ein Weckruf für die digitale Selbstverteidigung

Die Botschaft könne deutlicher nicht sein: Unsere Smartphones sind zu Maulwürfen der Überwachungsindustrie geworden. Während die Politik weiter an der Privatsphäre der Bürger sägt und dabei vorgibt, Sicherheit zu schaffen, müssen wir selbst aktiv werden. Die Werkzeuge und das Wissen für digitale Selbstverteidigung existieren – es liegt an uns, sie zu nutzen.

In einer Welt, in der jeder Klick, jede Nachricht und jeder digitale Fußabdruck zur Handelsware wird, ist der Schutz der eigenen Daten kein Hobby für Paranoiker mehr. Es ist eine Notwendigkeit für jeden, der auch in Zukunft noch selbstbestimmt leben möchte. Die Alternative wäre eine Gesellschaft, in der George Orwells "1984" wie eine harmlose Kindergeschichte wirkt.

- Themen:

- #Krypto

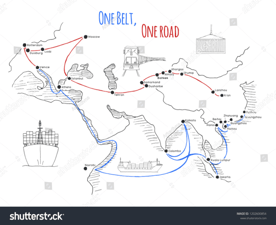

Die großeUmverteilungDie große UmverteilungVermögensabgabe, Steuer-Hammer & digitaler Euro – wie sich Staat & EU 2026 bedienen

Erbschaftsteuer-Reform, Wegzugsteuer, MwSt-Erhöhung, digitaler Euro: Dominik Kettner zeigt mit 7 Top-Experten LIVE, wie sich Staat & EU 2026 an Ihrem Vermögen bedienen – und wie Sie es jetzt schützen.

Das Star-Aufgebot 2026

DominikKettner

DieterBohlen

ErnstWolff

RolandTichy

Prof.Otte

PhilipHopf

T.-O.Regenauer

JochenStaiger

- Kettner Edelmetalle News

- Finanzen

- Wirtschaft

- Politik